Draytek VPNルーターのIPSEC実装の「機能」

Draytekは、ロシアのセグメントでは比較的新しい会社であり、安価なコンパクトなオールインワンルーターのニッチを占めています。 こことここでは、この会社で最も人気の高い2820および2910シリーズの2つのルーターモデルの概要を読むことができます(ちなみに、これらは "セキュリティファイアウォール"として位置付けられています)。 これらのルーターのその他の利点の中で、最も素晴らしいのは、暗号化(AES / DES / 3DES)および認証(MD5、SHA-1)のハードウェアサポートです。したがって、ポイント間でVPNを構成し、静かにスリープできます。 しかし、すべてが見た目ほど単純ではありません。

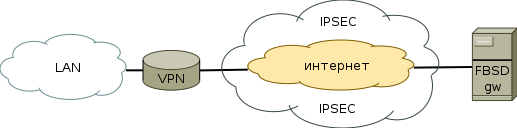

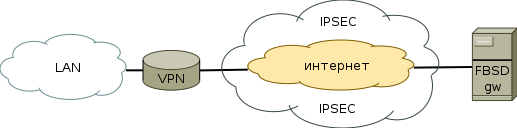

簡単なスタンドを組み立てます-Draytekゲートウェイ1台、VPNサーバー1台をほつれ(直接接続):

データ

サーバーとして、FreeBSDをsecurity / racoon2で使用しました。 VPNを上げ、しばらくしてspmdを下げ(失敗時にracoon2をオフにする)、Draytekから(tcpdumpを実行した後)失敗の内部アドレスをpingします。 ping! なんてことだ

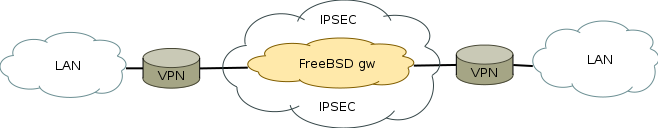

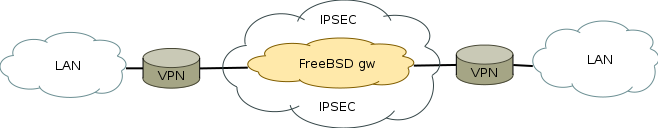

理想的な状況をシミュレートします-メーカーの2つのルーター(2910および2820)、中央のゲートウェイ(tcpdumpを使用した同じfrayka):

データ

3 FreeBSD gw

1 WAN 192.168.51.1

2 WAN 192.168.52.1

sysctl:net.inet.ip.forwarding:1

2つのルーターでVPNチャネルを切断すると(プロバイダーのネットワークが落ちたとしましょう)、1つのルーターが暗号化されたトンネルを削除し、...外部インターフェイスへのパケットアドレスのブロードキャストを開始します!

Draytek Vigor 2910VGと2820Vnがテストされましたが、動作は同じです。 これらのシリーズのすべてのルーターはこの脆弱性の影響を受けていると思います。 トンネルが壊れた後、発信パケットアドレスの変換が開始され、暗号化する必要があります 。

ビデオのICMPトラフィックだけを見るのではなく、すべてのIPトラフィックがブロードキャストされます。これはビデオの最後のhttpパケットで見ることができます(draytek 2910 [IPアドレス192.168.9.2]のラップトップ)。

メーカーは警告しました。 彼との通信:

これらは、標準を損なうことに耳を傾けるフェイントです。 そして、あなたが知っているように、そのようなフェイントは痕跡なしで通過しません。 IPSECは、送信される情報のセキュリティを保証する非常に深刻な標準であり、このようなバグは 「機能」です。

PS実稼働でこれらのルーターを使用している人に警告したいという理由だけで公開しています。

簡単なスタンドを組み立てます-Draytekゲートウェイ1台、VPNサーバー1台をほつれ(直接接続):

データ

Draytek 2910:

LAN: 192.168.9.1/24

WAN: 99.99.99.99/24

GW: 99.99.99.100 ()

FreeBSD:

LAN: 192.168.3.32/24

WAN: 99.99.99.100/24

サーバーとして、FreeBSDをsecurity / racoon2で使用しました。 VPNを上げ、しばらくしてspmdを下げ(失敗時にracoon2をオフにする)、Draytekから(tcpdumpを実行した後)失敗の内部アドレスをpingします。 ping! なんてことだ

理想的な状況をシミュレートします-メーカーの2つのルーター(2910および2820)、中央のゲートウェイ(tcpdumpを使用した同じfrayka):

データ

1 Draytek 2910

LAN: 192.168.9.1/24

WAN: 192.168.51.2

GW: 192.168.51.1

2 Draytek 2820

LAN: 192.168.10.1/24

WAN: 192.168.52.2

GW: 192.168.52.1

3 FreeBSD gw

1 WAN 192.168.51.1

2 WAN 192.168.52.1

sysctl:net.inet.ip.forwarding:1

2つのルーターでVPNチャネルを切断すると(プロバイダーのネットワークが落ちたとしましょう)、1つのルーターが暗号化されたトンネルを削除し、...外部インターフェイスへのパケットアドレスのブロードキャストを開始します!

Draytek Vigor 2910VGと2820Vnがテストされましたが、動作は同じです。 これらのシリーズのすべてのルーターはこの脆弱性の影響を受けていると思います。 トンネルが壊れた後、発信パケットアドレスの変換が開始され、暗号化する必要があります 。

ビデオのICMPトラフィックだけを見るのではなく、すべてのIPトラフィックがブロードキャストされます。これはビデオの最後のhttpパケットで見ることができます(draytek 2910 [IPアドレス192.168.9.2]のラップトップ)。

メーカーは警告しました。 彼との通信:

support@draytek.comへ

2010年8月27日18:05の日付

ルーターのテーマのバグ

あなたのルーターにバグを見つけました(このバグは他のxxルーターにも存在すると思います)。

テスト構成を作成します。

192.168.3.0/24 | 192.168.1.10(freebsd)-192.168.1.2(ルーター)| 192.168.9.0/24

左側では、racoon2ポートでfreebsd osを使用します(ipsec-toolsも)

バグは非常に深刻です。

ホスト間でESP暗号化を使用してvpnトンネルを作成し、しばらくしてspmd(freebsdで)を停止すると、ルーターはポリシーをクリアし(接続管理ページが空白)、外部インターフェイスfreebsdへのNAT 192.168.3.0/24ネットトラフィックを開始します。 NATされたトラフィックはすべて暗号化されていません!

ビデオはxxxからダウンロードできます。 ルーター(パスワードなしの管理者)とracoon2の構成ファイルを添付します。

月曜日までこの手紙に答えない場合は、バグトラッカーで公開します。

いくつかの手紙

2010年9月2日午前8時20分

トピックRe:[チケット#2010082810002448] Fwd:ルーターのバグ

拝啓、

情報ありがとうございます。

現在のメカニズムは標準に違反する可能性がありますが、柔軟性を提供します

多くのアプリケーションに。 たとえば、VPNが起動している場合、パブリックサーバーにアクセスします

VPNトンネルを介して、リモートVPNゲートウェイによってインターネットにルーティングされます。 VPN

ダウンしている場合、同じパブリックサーバーにローカルWANから直接アクセスできます

接続。 このような使用法は、VoIPの実装に役立ちます。

Draytekサポート<support@draytek.com>へ

2010年9月2日17:15

トピックRe:[チケット#2010082810002448] Fwd:ルーターのバグ

そしてそれをどのように無効にしますか?

2010年9月3日、午前7時31分

トピックRe:[チケット#2010082810002448] Fwd:ルーターのバグ

拝啓、

このメカニズムは変更できません。

これらは、標準を損なうことに耳を傾けるフェイントです。 そして、あなたが知っているように、そのようなフェイントは痕跡なしで通過しません。 IPSECは、送信される情報のセキュリティを保証する非常に深刻な標準であり、このような

PS実稼働でこれらのルーターを使用している人に警告したいという理由だけで公開しています。

All Articles