आईटी कंपनियों में प्रसिद्ध अभिव्यक्ति "कार्मिक सब कुछ तय करते हैं" प्रासंगिक है, जैसा कि किसी अन्य उद्योग में नहीं है। कर्मचारियों के चयन के विषय पर बहुत कुछ लिखा गया है, और हम इस तरह की घटना पर एक विश्वविद्यालय "कैरियर डे" के रूप में ध्यान केंद्रित करना चाहते हैं। हाल ही में, हमें मॉस्को स्टेट यूनिवर्सिटी के नौसेना बलों के संकाय में एक समान कार्यक्रम में भाग लेने का अवसर मिला। इस पोस्ट में हमने जो कुछ देखा उसके कुछ इंप्रेशन साझा करना चाहते हैं।

सामग्री

भाग एक, संगठनात्मक

जैसा कि आप जानते हैं, आप दो दिशाओं में जाकर एक नियोक्ता के लिए एक सक्षम पेशेवर प्राप्त कर सकते हैं:

- बाजार में तैयार विशेषज्ञ खोजें;

- आवश्यक दक्षताओं के साथ एक कर्मचारी को "विकसित" करें।

दोनों ही तरीकों के अपने फायदे और नुकसान हैं। अधिकांश कंपनियां (हमारे सहित) अपने काम में इन तरीकों को जोड़ती हैं। और अगर एक प्रशिक्षित पेशेवर की खोज के साथ सब कुछ कम या ज्यादा स्पष्ट है, तो युवा और जल्दी कहां मिलेगा, स्वीकार्य समय में सही स्तर तक बढ़ने में सक्षम है?

इस संबंध में, विश्वविद्यालयों के साथ स्थापित संबंधों वाली कंपनियों के कुछ फायदे हैं। एक विशेष पाठ्यक्रम पढ़ने वाले या स्नातक के डिजाइन का नेतृत्व करने वाला एक विशेषज्ञ निश्चित रूप से एक नवोदित छात्र के साथ संपर्क स्थापित करेगा और संचार स्थापित करेगा। लेकिन यह विकल्प कभी भी बड़े पैमाने पर नहीं होता है और कई महीनों तक समय पर तैनात किया जाता है।

भविष्य के कर्मचारियों और संभावित नियोक्ताओं के बीच संभावित "संपर्क क्षेत्र" का विस्तार करने के लिए, "कैरियर के दिनों" का आविष्कार किया गया था - ये ऐसी विशेष घटनाएं हैं, जिन पर प्रक्रिया के दोनों पक्ष जल्दी से समझ सकते हैं कि कौन लायक है और उन संबंधों को स्थापित करें जो उचित ध्यान और जिम्मेदारी के साथ, लंबे और खुश रह सकते हैं। ।

सामान्य तौर पर, यदि "कैरियर के दिन" मौजूद हैं, तो उनका उपयोग करना पाप नहीं है। हमने मॉस्को स्टेट यूनिवर्सिटी के नौसेना बलों के संकाय में काम करने का फैसला किया, और सकारात्मक अनुभव के साथ इसे अन्य शैक्षणिक संस्थानों तक पहुंचाया।

एक नियोक्ता के लिए कैरियर दिवस का सदस्य बनना आसान है। इन घटनाओं की घोषणा पहले से की जाती है, वे विशेष रूप से नियुक्त लोगों द्वारा आयोजित की जाती हैं - हमारे मामले में, वे वीएमके रोजगार केंद्र के विशेषज्ञ थे। छोटी बातचीत के बाद, हम कैरियर डे 2014 में भाग लेने वाली कंपनियों में से थे (इनमें से सोलह कंपनियां थीं)।

तैयारी के लिए आमतौर पर ज्यादा समय नहीं होता है। यहां, एक बहुत अच्छी मदद प्रदर्शनियों, मंचों, सम्मेलनों और अन्य समान सार्वजनिक कार्यक्रमों में भाग लेने का अनुभव है। कैरियर डे पर कंपनी की उपस्थिति अपने प्रतिनिधियों, प्रचार सामग्री और उपकरणों के साथ एक बूथ है। केवल उत्पादों और सेवाओं को स्टैंड पर विज्ञापित किया जाता है, लेकिन एक नियोक्ता के रूप में संगठन ही। और हां, स्टैंड वह जगह है जहां आप नौसिखिए विशेषज्ञों की संभावित टुकड़ी को देख सकते हैं।

हम स्टैंड तैयार करने के मामलों में "अमेरिका की खोज" करने नहीं जा रहे हैं। जब तक सामग्रियों की बारीकियों को उचित नहीं होना चाहिए - कैरियर के दिन चल रहे हैं, नियोक्ता को कम से कम रिक्तियों और इंटर्नशिप के विवरणों के साथ स्टॉक करना चाहिए जो वह रुचि रखने वालों को दे सकता है। हमारे कुछ सहयोगियों ने प्रश्नावली के रूप में जारी किए, जो चाहते हैं कि एक सक्षम समाधान के लिए भरें। किसी भी संबंधित एहसान जैसे कि छोटे कॉर्पोरेट स्मृति चिन्ह, मिठाई और कुकीज़ निश्चित रूप से आभारी छात्र समुदाय द्वारा स्वागत किया जाता है।

एक बड़े प्लस एक सुंदर दोस्ताना लड़की के बूथ पर उपस्थिति होगी। चुटकुलों के अलावा, कई शर्मीले छात्र (वीएमके में कुछ हैं!) एक महिला के साथ संचार शुरू करने में अधिक सहज हैं, यहां मौजूद साहसी आईटी क्रूर के साथ।

बेशक, आपको सवालों के जवाब के लिए पहले से तैयारी करने की आवश्यकता है "कंपनी क्या करती है," "काम करने की स्थिति क्या है", और यह भी कि "कार्यालय में कुर्सियां किस रंग की हैं" (हाँ, यह सलाह दी जाती है कि यहां ऐसे ही सवाल पूछें।

सिद्धांत रूप में, कैरियर दिवस पर कंपनी के प्रतिनिधियों के काम में स्पष्ट चीजें शामिल हैं - संचार, प्रश्नों के उत्तर, संपर्कों का आदान-प्रदान, आदि। तो चलिए यहां ज्यादा गहराई में नहीं जाते हैं, लेकिन चिप्स के बारे में कुछ शब्द कह सकते हैं।

भाग दो, प्रैक्टिकल

ताकि ये पारस्परिक शो (ए) अधिक उत्पादक और (बी) अधिक दिलचस्प हो - जिस घटना का हमने वर्णन किया है, हमने कैरियर डे पर आगंतुकों के लिए छोटी तकनीकी प्रतियोगिताओं की व्यवस्था करने का निर्णय लिया। कंपनी के लिए - सबसे सरल फिल्टर जो सक्रिय और त्वरित-चुने हुए हैं, आगंतुकों के लिए - खुद को दिखाने, अपने दिमाग को फैलाने और पुरस्कार प्राप्त करने का अवसर (सिक!)।

हम एक नियोक्ता के रूप में हमारे लिए ब्याज के तीन अलग-अलग क्षेत्रों से प्रतिस्पर्धी कार्यों के साथ आए थे। पहला कार्य सोशल नेटवर्क के साथ काम करने के लिए समर्पित था, दूसरा - वायरलेस लैन की सुरक्षा के लिए, और तीसरा - मीडिया पर जानकारी पुनर्प्राप्त करने के लिए। खुद के लिए कार्यों की तैयारी में कठिनाई का स्तर आम तौर पर कम निर्धारित किया गया था, क्योंकि सब कुछ शैक्षिक प्रक्रिया के समानांतर होता है और कुछ लोगों के पास प्रतियोगिताओं के लिए पर्याप्त समय होता है।

स्टैंड के लिए आगंतुकों के अनुरोध पर, हम प्रतियोगिता पर जानकारी प्रकाशित करते हैं।

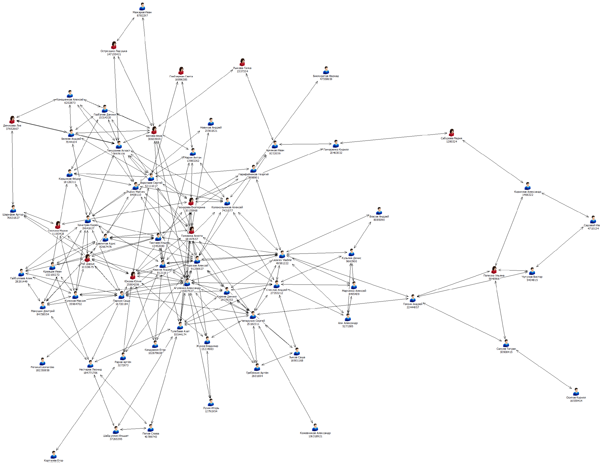

पहली प्रतियोगिता। "वीके में वीके"

हमें तुरंत कहना होगा कि हमारी अपेक्षाओं के बावजूद, यह कार्य हिट नहीं था। शायद छात्रों ने प्रस्तावित सूची में से पहले कार्य को कठिन माना, या शायद इसका कारण कुछ और है। प्रतियोगिता में सामाजिक ग्राफ़ के निर्माण और विश्लेषण के लिए कई कार्य शामिल थे (इस चीज़ का विपणन में बहुत उपयोग है)। वे डेटा के आधार पर एक ग्राफ बनाने जा रहे थे जो कि एक लोकप्रिय सामाजिक नेटवर्क के उपयोगकर्ता अपने बारे में प्रदान करते थे।

तो, प्रतियोगिता "वीके में वीके" का शुरुआती कार्य सामाजिक ग्राफ के लिए स्रोत डेटा एकत्र करना था। यह इस तरह लग रहा था:

एक एप्लिकेशन लिखें या खोजें जो आपको Vkontakte सोशल नेटवर्क से स्नातक होने के अपने वर्ष के वीएमके एमएसयू के छात्रों की सूची, उनके प्रोफाइल (कम से कम नाम, उपनाम और लिंग) और एक-दूसरे के साथ उनके संबंधों की जानकारी प्राप्त करने की अनुमति देगा।

चूंकि आप Vkontakte से डेटा एकत्र करने के लिए API का उपयोग कर सकते हैं, इसलिए यह मान लिया गया था कि प्रतिभागी अगले रास्ते पर जाएंगे। सबसे पहले, लिंक के माध्यम से स्टैंडअलोन एप्लिकेशन को पंजीकृत करें । एप्लिकेशन बनाने के बाद, इसके बारे में जानकारी वाला एक पृष्ठ खुलता है, पेज आईडी में एप्लिकेशन आईडी होती है, यह सेटिंग टैब पर भी पाया जा सकता है। आवेदन को अधिकृत करने और एक टोकन प्राप्त करने के लिए, आपको पृष्ठ खोलने की आवश्यकता है, प्राप्त किए गए आवेदन आईडी को

%ID%

स्थान पर प्रतिस्थापित करें

oauth.vk.com/oauth/authorize?client_id=%ID%&response_type=token&_hash=0

एड्रेस बार जैसा दिखेगा

oauth.vk.com/blank.html#access_token=%TOKEN%&expires_in=86400&user_id=%UID%

%TOKEN%

मान को भविष्य के संदर्भ के लिए सहेजा जाना चाहिए।

विशिष्ट उपयोगकर्ताओं की खोज के लिए

users.search

विधि का उपयोग करने के लिए प्राधिकरण की आवश्यकता है। लिंक पर प्राधिकरण के बिना उपयोगकर्ताओं के दोस्तों की सूची प्राप्त की जा सकती है

api.vk.com/method/friends.get?user_id=%UID%

JSON में

api.vk.com/method/friends.get?user_id=%UID%

।

एपीआई के साथ काम करने के लिए, आप वीके-रूबी रूबी लाइब्रेरी का उपयोग कर सकते हैं। नीचे दी गई सरल स्क्रिप्ट को उन उपयोगकर्ताओं के बारे में जानकारी प्राप्त करने के लिए डिज़ाइन किया गया है जिन्होंने मॉस्को स्टेट यूनिवर्सिटी वीएमके को प्रशिक्षण के संकाय के रूप में नामित किया है, और उनके दोस्तों (हम प्रतिभागियों से कुछ इस तरह की उम्मीद करते हैं)। डेटा उन उपयोगकर्ताओं के लिए एकत्र किया जाता है जो 2012-2021 रिलीज़ होने का वर्ष बताते हैं।

डेटा प्राप्त करने के लिए स्क्रिप्ट

require 'open-uri' require 'vk-ruby' require 'json' token = "%TOKEN%" (2012..2021).each do |year| app = VK::Application.new access_token: "#{token}" users = [] offset = 0 begin us = app.users.search(university: 2, university_faculty: 23, university_year: year, count: 1000, fields: 'sex', offset: offset) users += us[1..-1] offset += 1000 end while us.length > 1 cmc_uids = Set.new users.map{|u| u['uid']} users.map! do |u| uid = u['uid'] page = open("https://api.vk.com/method/friends.get?user_id=#{uid}").read friends_ids = Set.new JSON.parse(page)['response'] u['friends'] = friends_ids.to_a cmc_friends = friends_ids.intersection cmc_uids u['cmc_friends'] = cmc_friends.to_a u end File.open('cmc_' + year.to_s + '.json', 'w') { |file| file.write(users.to_json.gsub(/,\{/, ",\n{")) } end

डेटा को JSON प्रारूप में सहेजा गया है, जिसमें निम्न रूप है

[{"uid":%UID%, "first_name":"%_%", "last_name":"%_%", "sex":%%, "friends":[%ID_%], "cmc_friends":[%ID_______%]},...]

ग्राफ विश्लेषण टूल (जो वीके कॉन्टेस्ट में वीएमके के लगभग सभी कार्यों में है) के आगे उपयोग के लिए, एकत्रित डेटा को एक अलग प्रारूप में बदलना आवश्यक है। नीचे दिए गए कोड से आपको निर्दिष्ट रिलीज वर्षों में से प्रत्येक के लिए उपयोगकर्ता मित्र ग्राफ़ के किनारों की एक सूची प्राप्त करने की अनुमति मिलती है।

सीएसवी में कनवर्ट करने के लिए स्क्रिप्ट

require 'json' require 'csv' (2012..2021).each do |year| users = JSON.parse File.read('cmc_' + year.to_s + '.json') names_hash = Hash[users.map{|u| [u['uid'], "#{u['last_name']} #{u['first_name']}"]}] sex_hash = Hash[users.map{|u| [u['uid'], u['sex']]}] res = users.map do |u| u['cmc_friends'].map do |id2| ["#{u['last_name']} #{u['first_name']}", u['sex'], u['uid'], id2] end end.flatten(1) CSV.open("#{year}.csv", 'w'){|csv| res.each{|u| csv << u}} end

प्राप्त CSV फ़ाइलों की प्रत्येक पंक्ति में निम्न प्रारूप होगा

%_%,%%,%ID_%,%ID_%

इस प्रारूप का डेटा अधिकांश ग्राफ विश्लेषण टूल में डाउनलोड किया जा सकता है।

(सिद्धांत रूप में, हमने इस डेटा को पहले से प्राप्त करने पर काम किया था और इसे स्टैंड पर साझा करने के लिए तैयार थे। युक्तियों की घोषणा की गई थी, लेकिन वे लाइन में नहीं खड़े थे - यहाँ सामाजिक नेटवर्क में आधुनिक युवाओं की रुचि है)

टास्क नंबर 2 में डेटा का एक न्यूनतम विश्लेषण शामिल था: लिंग रचना, दोस्तों की सबसे बड़ी संख्या के साथ, औसत उपयोगकर्ता के दोस्तों की संख्या। यह उम्मीद की गई थी कि कार्य सरल स्क्रिप्ट की मदद से हल किया जाएगा। उनके लेखन के कई दृष्टिकोण हैं, हम इस पर ध्यान केंद्रित नहीं करेंगे। कार्य का मान (और अतिरिक्त अंक) अलग है। वह विश्लेषक कहां है जो हमारे पास आएगा और कहेगा: "हां, बहुत सारे बॉट और कुछ वामपंथी व्यक्तित्व हैं?" यह निष्कर्ष आम तौर पर सरल है, एकत्र की गई जानकारी, या बल्कि, "दोस्तों" की सूचियों पर करीब से नज़र डालना पर्याप्त है ।

जैसा कि नाम से ही स्पष्ट है कि टास्क नंबर 3 - "ड्रॉइंग लेसन" - पहली समस्या को हल करने में ओवरवर्क द्वारा अधिग्रहित विज़ुअलाइज़िंग में शामिल था। "शायद हर कोई Gephi का उपयोग करेगा , कोई समस्या नहीं होनी चाहिए," हमने सोचा। लेकिन यह एक साथ विकसित नहीं हुआ। वीके में सामाजिक ग्राफ वीएमके की छवियां हमारे प्रतियोगियों से हमने इंतजार नहीं किया। वैसे, एक उदाहरण के रूप में, प्रतिभागियों को i2 विश्लेषक की नोटबुक में तैयार किए गए संकाय के वर्तमान पाठ्यक्रमों के सामाजिक रेखांकन दिखाए गए थे (मुक्त गेफे के विपरीत, यह आईबीएम से एक वाणिज्यिक उत्पाद है)।

सामान्य तौर पर, यदि आप चाहें, तो आप सामाजिक ग्राफ की कल्पना के लिए अन्य उपकरण पा सकते हैं।

अंत में, इस प्रतियोगिता का अंतिम टास्क नंबर 4 सबसे "गणितीय" था: ग्राफ के अधिकतम जुड़े घटक का व्यास, ग्राफ घनत्व, वर्टिकल सेंट्रलिटी मेट्रिक्स, आइगेनवेक्टर सेंट्रलिटी, "बिचौलिया" केंद्रीयता ... मदद करने के लिए सभी एक ही Ghihi, या इसके अंतर्निहित। सामाजिक ग्राफ विश्लेषण उपकरण।

पहली प्रतियोगिता का निष्कर्ष यह है: अपेक्षित व्यक्तिगत हित ("हाँ यह हमारे बारे में है!") और सामाजिक नेटवर्क के विषय में एक सामान्य रुचि के बावजूद, कार्य "नहीं हुआ"। किसी भी समय Google और थोड़ा घूमने के लिए समय पर्याप्त नहीं था, या कार्य बहुत अकादमिक लग रहा था। या हो सकता है कि अन्य प्रतियोगिताओं ने रुचि को बाधित किया - वहां पहले से ही बदमाशों-आतंकवादियों को पकड़ने और एक फ्लैश ड्राइव पर पहेली हल करने की पेशकश की गई थी!

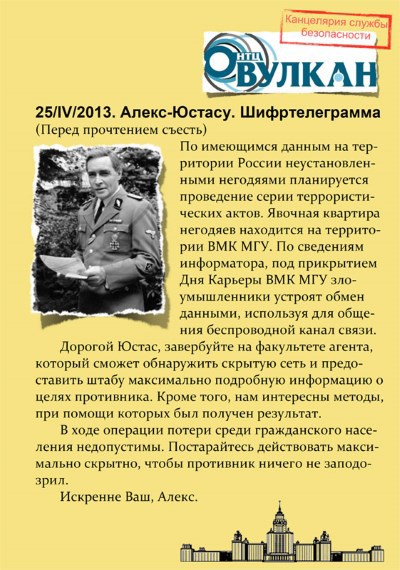

दूसरी प्रतियोगिता। एलेक्स यूस्टेस

असाइनमेंट से निम्नानुसार, कुत्ते को एक वायरलेस नेटवर्क में दफन किया गया है। हमने संकाय के लॉबी में कैरियर दिवस की अवधि के लिए इस नेटवर्क को तैनात किया। उन्होंने जीआईएफ फॉर्मेट में एक लैपटॉप से दूसरे ड्रॉइंग में नेटवर्क (एचटीटीपी के जरिए) चलाए। ये चित्र क्यूआर कोड थे जो मॉस्को और सेंट पीटर्सबर्ग में "ब्याज की वस्तुओं" के समन्वय को छिपाते थे (उदाहरण के लिए, रूसी संघ के सरकारी घर, शेरमेतियोवो हवाई अड्डे, विदेश मंत्रालय, लुज़निकी, वीवीसी, क्रूज़र अरोरा, और इतने पर, मास्को चिड़ियाघर के साथ समाप्त)। एक छोटी सी स्क्रिप्ट 20 चित्रों की एक श्रृंखला के प्रसारण को हर 30 सेकंड में एक बार आवृत्ति के साथ दोहराने के लिए जिम्मेदार थी।

इसके अलावा कुल-हैकर्स और वेदविद् दिग्गज बहुत रोमांचक नहीं हो सकते हैं, लेकिन उन लोगों के लिए जो "सभी पत्रों का अनुमान लगाते हैं, लेकिन एक शब्द का नाम नहीं दे सकते हैं" - एक छोटी टिप्पणी।

लैपटॉप पर वाईफाई अडैप्टर को चालू करना और "प्रसारण को सुनने" की कोशिश करना, इस काम को करने वाले प्रतियोगियों ने आसानी से असुरक्षित वाईफाई नेटवर्क नामक एक खोज की। एक वाईफाई नेटवर्क में खुले ट्रैफिक को इंटरसेप्ट करने के लिए, यह अनुमान लगाया गया था कि प्रतियोगी Wireshark , tcpdump और tede जैसे टूल का उपयोग करेंगे। इस सॉफ़्टवेयर का उपयोग करने के तरीके के बारे में बात करना शायद यहाँ पूरी तरह से उचित नहीं है, यहाँ और यहाँ देखना आसान है ।

यातायात को रोकने के बाद, इसमें निम्न प्रकार के पैटर्न का पता लगाना संभव था:

अगला तार्किक कदम प्राप्त क्यूआर कोड की मान्यता है और वस्तुओं के भौगोलिक निर्देशांक (अक्षांश और देशांतर) के बारे में जानकारी प्राप्त करना है। अंतिम चरण में - खोज इंजन में या भू-सेवा में निर्देशांक दर्ज करें, मानचित्र पर एक बिंदु प्राप्त करें और ...

एलेक्स यूस्टेस के लिए उम्मीद में व्यर्थ नहीं था। विजेताओं को बधाई! वैसे, किसी ने चिड़ियाघर को बचाया नहीं है।

तीसरी प्रतियोगिता। "एक फ्लैश ड्राइव पर छिपाएं और तलाश करें"

यह प्रतियोगिता शायद सबसे लोकप्रिय थी। शायद इसलिए, कार्य के साथ पत्रक के अलावा, प्रतियोगी को फ्लैश ड्राइव के साथ प्रस्तुत किया गया था। हां, और कार्य एक वाक्य में फिट होता है: फ्लैश ड्राइव के बोल्स में फाइलें "सावधानीपूर्वक" छिपी हुई हैं: छवि, पाठ और संग्रह - उन्हें खोजें! लेकिन स्पष्ट सादगी के पीछे, एक वास्तविक मस्तिष्क विस्फोट था। क्यों?

प्रतियोगिता की तैयारी करते समय, मुझे यह पता लगाना था कि जानकारी कैसे छिपानी है। विभिन्न विचारों को व्यक्त किया गया था: माध्यम पर "खो" अनुभाग बनाने के लिए और इसमें जानकारी को बचाने के लिए, एक चित्र से स्टेग्नोकोनोटेकर बनाने के लिए ... एक आवश्यक शर्त "खुली" जानकारी (हमारे विज्ञापन, हाँ) और "छिपी" का संयोजन थी। जब अनुभाग के बाहर सूचना लिखी जाती है, तो हम इस विचार पर आ जाते हैं। जानकारी के लिए खोज को सरल बनाने के लिए, मध्यम को शुरू में शून्य के साथ आरंभ किया जाना चाहिए। हमने अनुभाग से पहले की जानकारी, और उसके बाद के हिस्से को लिखने का फैसला किया। रिकवरी दृष्टिकोणों के बारे में, हमने तीन कठिनाई स्तरों की पहचान की: स्वचालित रिकवरी (डेटा रिकवरी उपयोगिताओं का उपयोग करके), मैनुअल रिकवरी (डिस्क के लिए हेक्स-संपादकों) और मिठाई के लिए सरल स्टेग्नोग्राफ़ी।

जेपीईजी फ़ाइल जटिलता के पहले स्तर की वस्तु बन गई। यह एक सतत ब्लॉक के रूप में विभाजन के अंत से 1024 क्षेत्र में "डाल" था। अंत में, शून्य की पृष्ठभूमि के खिलाफ, उसे ध्यान देने योग्य होना चाहिए था।

मैनुअल रिकवरी का उद्देश्य टेक्स्ट था (bash.im पर कुछ मोती उधार लिया गया)। इसके अलावा, पाठ खंडित है। प्रत्येक टुकड़े के अंत में, हमने उस क्षेत्र की संख्या दर्ज की जिसमें अगला टुकड़ा स्थित है। ताकि कार्य बहुत सरल नहीं लगता है, यूनिकोड का उपयोग मुख्य पाठ के लिए किया गया था, और अगले क्षेत्र के लिए सूचक को ASCII में एक दशमलव संख्या के रूप में प्रस्तुत किया गया था। सेक्टर नंबर 1024 को श्रृंखला के लिए शुरुआती क्षेत्र के रूप में लिया गया था। यहाँ यह कहा जाना चाहिए कि हम खंड संख्या 2048 के साथ शुरू हुए। हमने निम्नलिखित श्रृंखला में अंशों को रखा: 1024 => 964 => 475 => 235 => 1800 => 1720 => 823 => 615 => 1100 => 1920 => 345 => 1418 => 1634 = 1980 => 1320 पाठ "वल्कन - कार्य।" पहले टुकड़े में दिखाई दिया, और अंत में - जानकारी है कि "तो आप कार्य के अंत तक पहुँच चुके हैं ..."

जटिलता के तीसरे स्तर की वस्तु आरएआर संग्रह है, जिसे जेपीईजी फ़ाइल के अंत में जोड़ा गया है। जैसा कि आप जानते हैं, आरएआर संग्रहकर्ता संपूर्ण फ़ाइल में अपने प्रारंभिक हस्ताक्षर की खोज करता है, जो आपको मनमाने फ़ाइल के अंत में आरएआर संग्रह को बचाने की अनुमति देता है, उदाहरण के लिए जेपीईजी। जब जेपीईजी स्वचालित रूप से बहाल हो जाता है, तो फ़ाइल का आकार हेडर द्वारा निर्धारित किया जाएगा, और बाकी को काट दिया जाएगा, और केवल जिज्ञासु संग्रह की उपस्थिति का निर्धारण करने में सक्षम होगा। हमने सभी आईटी विशेषज्ञों द्वारा सम्मानित ए। एस। के उद्धरण के साथ संग्रह में दस्तावेज़ "वल्कन.डॉक्स" रखा। पुश्किन। अंतिम समय में, हमने "वल्कान" शब्द के साथ संग्रह को संरक्षित करने के लिए पासवर्ड का फैसला किया (वाक्यांश "ज्वालामुखी सब कुछ के लिए" कुंजी "है" संग्रह के लिए पासवर्ड के संकेत के रूप में और प्रारंभिक टुकड़ा कार्य पत्रक पर रखा गया था)।

हमने यह मान लिया था कि प्रतियोगी पहले तस्वीर, फिर पाठ को पुनर्स्थापित करेंगे, और फिर यह संग्रह से एक पत्थर फेंकना होगा। लेकिन यह महसूस करते हुए कि सीमित समय की स्थितियों में, कुछ "गलत हो सकता है" - उन्होंने कई युक्तियां तैयार कीं।

युक्तियाँ

पहले संकेत ने स्वचालित उपयोगिताओं (इसी कार्यक्रमों के साथ) द्वारा वसूली की संभावना का संकेत दिया। जैसा कि वे कहते हैं, इसे लें और इसका उपयोग करें!

दूसरे संकेत ने डिस्क हेक्स संपादकों (जिनमें से कुछ को उदाहरण के रूप में सूचीबद्ध किया गया था) का उपयोग करके मीडिया विश्लेषण की आवश्यकता का संकेत दिया।

तीसरे संकेत ने कहा कि डिस्क की शुरुआत में एमबीआर है, जो मुक्त और कब्जे वाले क्षेत्रों को इंगित करता है। हमें उम्मीद थी कि प्रतिभागी 1 से 2047 क्षेत्र के अंतराल पर ध्यान देंगे, जिसमें डेटा "अचानक" दिखाई दिया।

चौथे सुराग में कहा गया है कि एक टेक्स्ट दस्तावेज़ किसी भी एन्कोडिंग में वर्णों का अनुक्रम हो सकता है।

पांचवें सुराग में कहा गया कि पात्रों को UNICODE और ASCII दोनों में दर्शाया जा सकता है। HEX संपादक में प्रदर्शित प्रकार के एन्कोडिंग के बीच स्विच करने से अंत में पाठ और संख्याओं को देखने में मदद मिलेगी। ध्यान आकर्षित करने के लिए, प्रतीक "=" का उपयोग किया गया था।

छठे सुराग ने कहा कि किसी भी फाइल सिस्टम में एक अनुक्रम निर्दिष्ट किया जाता है जिसमें क्षेत्रों को पढ़ा जाता है, और एक बार फिर पांचवें सुराग के बारे में एक रिमाइंडर और प्रारंभिक टुकड़े की खोज करने की आवश्यकता थी।

हेक्स-संपादकों के खुले खंड (संकेत संख्या 2) को देखने के लिए प्रतिभागियों को खुले अनुभाग में अतिरिक्त जानकारी की कमी दिखाने और अनुभाग (संकेत संख्या 3) के बाहर खोज करने के लिए धक्का देना चाहिए था। सेक्टर 2048 से अनुभाग की शुरुआत सेक्टर 1 से 2047 तक सेक्टर पर ध्यान देना था। बेशक, कोई गलती से डेटा ब्लॉक पर ठोकर खा सकता है, लेकिन हमें ऐसी दुर्घटनाओं की उम्मीद नहीं थी। चूंकि माध्यम "स्पष्ट रूप से अशक्त" था, इसलिए शून्य क्षेत्र के साथ इस क्षेत्र की तुलना करना आवश्यक था। तब प्रतिभागी तुरंत डेटा क्षेत्रों को देखेगा। डेटा की व्याख्या को सरल बनाने के लिए, 4 और 5 का संकेत दिया गया था। टिप 6 ने ASCII को UNICODE भाग स्विच के अंत में मदद की।

सातवें प्रॉम्प्ट ने विभिन्न फ़ाइल प्रकारों और उनके हस्ताक्षर का संकेत दिया। उनमें से, रार संग्रह के हस्ताक्षर का संकेत दिया गया था।

आठवें संकेत ने टेक्स्ट फ़ाइल और जेपीईजी फ़ाइल के शुरुआती क्षेत्रों को इंगित किया।

नौवां संकेत कार्य पत्रक से "संकेत" की पुनरावृत्ति है: "वल्कन" सब कुछ करने के लिए "कुंजी है!"

दूसरे संकेत ने डिस्क हेक्स संपादकों (जिनमें से कुछ को उदाहरण के रूप में सूचीबद्ध किया गया था) का उपयोग करके मीडिया विश्लेषण की आवश्यकता का संकेत दिया।

तीसरे संकेत ने कहा कि डिस्क की शुरुआत में एमबीआर है, जो मुक्त और कब्जे वाले क्षेत्रों को इंगित करता है। हमें उम्मीद थी कि प्रतिभागी 1 से 2047 क्षेत्र के अंतराल पर ध्यान देंगे, जिसमें डेटा "अचानक" दिखाई दिया।

चौथे सुराग में कहा गया है कि एक टेक्स्ट दस्तावेज़ किसी भी एन्कोडिंग में वर्णों का अनुक्रम हो सकता है।

पांचवें सुराग में कहा गया कि पात्रों को UNICODE और ASCII दोनों में दर्शाया जा सकता है। HEX संपादक में प्रदर्शित प्रकार के एन्कोडिंग के बीच स्विच करने से अंत में पाठ और संख्याओं को देखने में मदद मिलेगी। ध्यान आकर्षित करने के लिए, प्रतीक "=" का उपयोग किया गया था।

छठे सुराग ने कहा कि किसी भी फाइल सिस्टम में एक अनुक्रम निर्दिष्ट किया जाता है जिसमें क्षेत्रों को पढ़ा जाता है, और एक बार फिर पांचवें सुराग के बारे में एक रिमाइंडर और प्रारंभिक टुकड़े की खोज करने की आवश्यकता थी।

हेक्स-संपादकों के खुले खंड (संकेत संख्या 2) को देखने के लिए प्रतिभागियों को खुले अनुभाग में अतिरिक्त जानकारी की कमी दिखाने और अनुभाग (संकेत संख्या 3) के बाहर खोज करने के लिए धक्का देना चाहिए था। सेक्टर 2048 से अनुभाग की शुरुआत सेक्टर 1 से 2047 तक सेक्टर पर ध्यान देना था। बेशक, कोई गलती से डेटा ब्लॉक पर ठोकर खा सकता है, लेकिन हमें ऐसी दुर्घटनाओं की उम्मीद नहीं थी। चूंकि माध्यम "स्पष्ट रूप से अशक्त" था, इसलिए शून्य क्षेत्र के साथ इस क्षेत्र की तुलना करना आवश्यक था। तब प्रतिभागी तुरंत डेटा क्षेत्रों को देखेगा। डेटा की व्याख्या को सरल बनाने के लिए, 4 और 5 का संकेत दिया गया था। टिप 6 ने ASCII को UNICODE भाग स्विच के अंत में मदद की।

सातवें प्रॉम्प्ट ने विभिन्न फ़ाइल प्रकारों और उनके हस्ताक्षर का संकेत दिया। उनमें से, रार संग्रह के हस्ताक्षर का संकेत दिया गया था।

आठवें संकेत ने टेक्स्ट फ़ाइल और जेपीईजी फ़ाइल के शुरुआती क्षेत्रों को इंगित किया।

नौवां संकेत कार्य पत्रक से "संकेत" की पुनरावृत्ति है: "वल्कन" सब कुछ करने के लिए "कुंजी है!"

आरएआर आर्काइव के हस्ताक्षर की तलाश में प्रतिभागियों को जेपीईजी फ़ाइल के अंत तक ले जाना चाहिए। संग्रह का अंत अंत में दर्ज शून्य के अनुक्रम द्वारा निर्धारित किया जा सकता है। संग्रह का चयन करने के बाद, प्रतिभागियों को सही पासवर्ड (मदद के लिए नौवां संकेत) निर्दिष्ट करने की आवश्यकता का सामना करना पड़ा।

सामान्य तौर पर, हाँ, आयोजक स्पष्ट रूप से चतुर हैं)

कई दर्जन लोगों ने प्रतियोगिता में भाग लेने का फैसला किया। तुरंत अपने दम पर जानकारी खोजने की कोशिश करने के बाद, छात्रों ने दो या तीन लोगों की टीमों को व्यवस्थित करना शुरू कर दिया। किसी ने व्याख्यान असाइनमेंट पर चला गया, और फिर शिकायत की कि उन्हें कक्षा में लैपटॉप पर "खेलने" के लिए मना किया गया था। वक्त की कमी चेहरे पर थी ...

परिणाम क्या हैं? पहली कठिनाई स्तर की वस्तु दो एकल प्रतिभागियों और तीन रचनात्मक युगल द्वारा पाई गई थी। दूसरे स्तर की वस्तु किसी को नहीं दी गई थी। और अंत में, एक टीम योग करने से 10 मिनट पहले तीसरी वस्तु खोजने के करीब थी, लेकिन लोगों को फ़ाइल के अंत का निर्धारण करने में समस्या थी।

फिर भी, पुरस्कारों में उनके नायक - प्रतिभागियों को मिला जिन्होंने सबसे अच्छा परिणाम प्राप्त किया - यह और दो अन्य प्रतियोगिताओं में।

यह सब एक

निष्कर्ष

हम मानते हैं कि घटना एक सफलता थी। माहौल ईमानदार है, ब्याज वास्तविक है। परिणाम बाद में स्पष्ट हो जाएंगे, लेकिन हम पहले से ही कह सकते हैं कि उचित तैयारी के साथ, ऐसी बैठकें बहुत उत्पादक हो सकती हैं। कैरियर के दिनों में सभी के लिए नए सिरे से अपील की जाती है - नए लोगों से स्नातक तक। यहां तक कि हमारे पास आखिरी वर्ष से पहले स्नातक के साथ बात करने का मौका था, जिसने अपने मूल संकाय के कैरियर दिवस पर खुद के लिए कुछ नया देखने का फैसला किया।

ईमानदारी से, हमने इस घटना में अपनी आईटी आत्मा का एक टुकड़ा निवेश करने की कोशिश की। हम आशा करते हैं कि हर कोई संतुष्ट था और जो हुआ उससे काफी लाभ मिला।