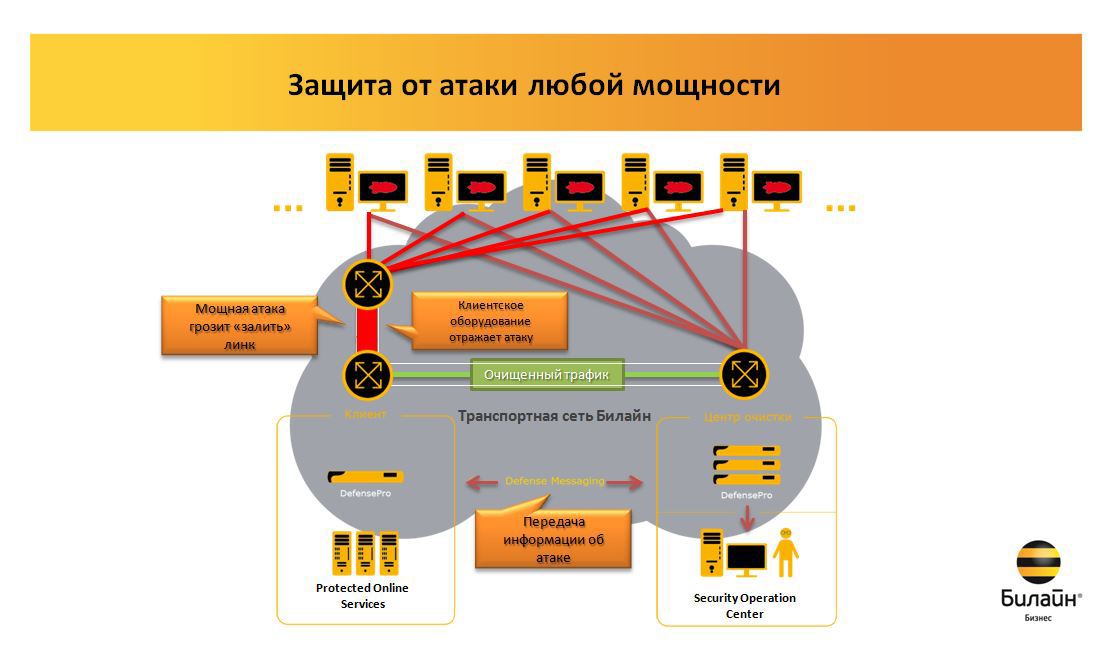

अब हम सेवा के रूप में सुरक्षा प्रदान करते हैं। यह दो स्तरों पर किया जाता है: क्लाइंट में Radware DefensePro हार्डवेयर स्थापित करना और, यदि आवश्यक हो, तो ट्रैफ़िक को हमारे सफाई केंद्र पर स्विच करना।

अधिकतम हमले की शक्ति 80 Gb / s है (आवेदन स्तर पर, अधिक शक्तिशाली लोगों को भी फ़िल्टर किया जाता है, लेकिन पहले से ही वैध ट्रैफ़िक नुकसान की अनुपस्थिति के लिए गारंटी के बिना), हम इसे आवश्यक रूप से 160 तक विस्तारित करने की योजना बनाते हैं। शुरुआत से लेकर क्लाइंट पक्ष पर हमले के प्रतिबिंब तक का समय अधिकतम 18 सेकंड है। डेटा सफाई केंद्र की तरफ - 40 सेकंड तक, यातायात के स्विचिंग समय को ध्यान में रखते हुए। स्विच करते समय, यातायात हानि नहीं होती है।

यह कैसे किया जाता है

हमेशा की तरह, सेवा जमा करते समय, आपको सबसे पहले बीलाइन के साथ एक अनुबंध पर हस्ताक्षर करने की आवश्यकता होती है और आपको जो जानकारी कनेक्ट करनी होती है, उसके साथ एक ऑर्डर फॉर्म (आवेदन) भरना होता है। उसके बाद, डिफेंसप्रो उपकरण आपके नेटवर्क के प्रवेश द्वार पर पहले राउटर तक घुड़सवार और कॉन्फ़िगर किया गया है। एक समर्पित तकनीकी चैनल नियंत्रण केंद्र के लिए बनाया गया है (ग्राहक के लिए पारदर्शी: यह किसी भी तरह से मुख्य चैनल को प्रभावित नहीं करता है और इसके लिए कोई बिल जारी नहीं किया जाता है)। शारीरिक रूप से, यह मुख्य लाइन के रूप में एक ही प्रकाशिकी (या एक अन्य चैनल) है, लेकिन बैंडविड्थ आरक्षित है ताकि जब एक मजबूत हमले के समय इंटरनेट एक्सेस लाइन पूरी तरह से भरा हो, तो नियंत्रण चैनल ठीक काम करता है, और उपकरण उपलब्ध है। आईपी वीपीएन सुरंग के माध्यम से उपकरण एक सफाई केंद्र से जुड़ता है।

हमारा उपकरण रखरखाव में है, हम आपके चैनलों पर नेटवर्क गतिविधि की लगातार निगरानी करते हैं। आपके लिए संरक्षित संसाधनों की सूची, उनके प्रकार और संचार चैनलों के माध्यम से उपलब्ध नेटवर्क की सभी श्रेणियों को सूचीबद्ध करना आवश्यक है। इसके अलावा, अन्य संचार चैनलों (अन्य प्रदाताओं) के माध्यम से DDoS हमलों के खिलाफ सुरक्षा प्रदान करने के मामले में, इन चैनलों के मापदंडों को प्रदान करना आवश्यक है। हमारे विशेषज्ञों की सहायता से, यदि आवश्यक हो, तो इस सब का एकीकरण किया जाता है। हमले के तहत सेवा को सीधे कनेक्ट करना संभव है (यदि हमारा इंटरनेट चैनल उपलब्ध है)। इस स्थिति में, सभी क्लाइंट ट्रैफ़िक को सफाई केंद्र पर स्विच किया जाता है। इंजीनियर हमले के प्रतिबिंब की प्रगति का निरीक्षण करते हैं और यदि आवश्यक हो, तो हमले को छानने में भाग लेते हैं। यह एक व्यावसायिक दिन के भीतर किया जाता है।

उपकरण स्वयं वैध ट्रैफ़िक को प्रभावित नहीं करता है और उपकरण विफलता की स्थिति में बिना ट्रैफ़िक के आवागमन के लिए एक तंत्र है। लोहे के टुकड़े पर एक आपातकालीन बाईपास शुरू किया जाता है ("तांबे" पोर्ट उनके साथ "बॉक्स से बाहर", बाहरी लोगों को प्रकाशिकी में डाल दिया जाता है) ताकि जब स्क्रैप धातु इसमें डाली जाए, तब भी यातायात को नुकसान न पहुंचे।

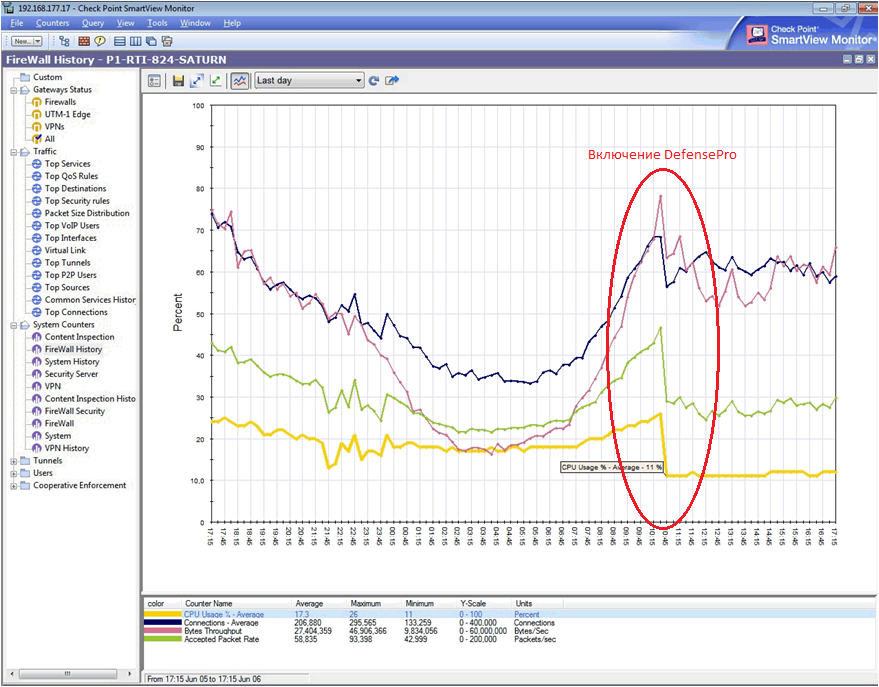

नीचे फ़ायरवॉल लोड का एक ग्राफ है, जो स्पष्ट रूप से हमले के प्रतिबिंब मोड को शामिल करने को दर्शाता है। यह देखा जा सकता है कि नेटवर्क की परिधि पर स्थित सीपीयू फ़ायरवॉल पर लोड 2 गुना से अधिक कम हो जाता है। यह फ़ायरवॉल से पहले स्थापित डिफेंस प्रो पर नकली ट्रैफ़िक को फ़िल्टर करने के कारण है।

यह कैसे काम करता है

हाइब्रिड योजना "डीडीओएस हमलों के खिलाफ सुरक्षा" रेडवेयर डिफेंसप्रो उपकरण पर आधारित है। आज, रेडवेयर नेटवर्क और अनुप्रयोग सुरक्षा में एक वैश्विक नेता है।

उपयोग किए गए डिफेंसप्रो सॉल्यूशन में, निम्नलिखित आवश्यक सुरक्षा तंत्र लागू किए गए हैं:

- व्यवहार DDoS संरक्षण;

- टीसीपी SYN बाढ़ सुरक्षा;

- कनेक्शन सीमा;

- HTTP मित्रगण;

- व्यवहार सर्वर-क्रैकिंग संरक्षण;

- बैंडविड्थ प्रबंधन;

- हस्ताक्षर संरक्षण;

- राजकीय निरीक्षण

- एंटी-स्कैनिंग संरक्षण;

- स्टेटफुल फ़ायरवॉल (ACL)।

यह सूची पूरी तरह से दूर है, निर्माता के मैनुअल में सभी प्रकार के संरक्षणों को सूचीबद्ध करने में 218 पृष्ठ लगते हैं। डिफेंसप्रो आपको ओएसआई मॉडल के 7 वें स्तर तक हमलों को दोहराने की अनुमति देता है और एक ही समय में वैध उपयोगकर्ताओं को काटने के लिए नहीं है (जो कि एक बार में प्रदाताओं द्वारा पूरे उपनेट को बंद नहीं करना है, जैसा कि कम सटीक सुरक्षा उपकरण कर सकते हैं)।

DefensePro नेटवर्क उपकरण (ट्रांसपेरेंट L2 फ़ॉरवर्डिंग) के लिए इन-लाइन, अदृश्य का काम करता है। इसका मतलब है कि उस पर हमला करना असंभव है, जो किसी भी स्थिति में उपकरणों के संचालन की गारंटी देता है।

पहले सप्ताह के लिए, उपकरण प्रशिक्षण मोड में काम करता है और ट्रैफ़िक प्रोफाइलिंग के लिए आंकड़े एकत्र करता है। कुछ मामलों में, प्रशिक्षण एक महीने तक रह सकता है। तब डिवाइस प्रतिबिंब मोड पर स्विच करता है और पूरी दक्षता के साथ काम करता है। एक आपातकालीन स्थापना में, प्रशिक्षण मोड कम से कम प्रतिबिंब को शुरू करने के लिए आवश्यक है, और ग्राहक का नेटवर्क कुछ हद तक बाद में पूरी तरह से तैयार है। यदि उपयोग प्रक्रिया के दौरान सुरक्षा के लिए नए उपकरणों या ऑन-लाइन सेवाओं को जोड़ा जाता है, जो ट्रैफ़िक प्रोफ़ाइल में बदलाव का कारण बनता है, तो उपकरण को वापस ले लिया जाता है और स्वयं को अनुकूलित किया जाता है (यहां तक कि प्रतिबिंब मोड में, यह डेटा एकत्र करना जारी रखता है)। अपूर्ण प्रशिक्षण अवधि के साथ सही फ़िल्टरिंग सुनिश्चित करने के लिए, या हमले के तहत सेवा के आपातकालीन कनेक्शन के मामले में, इस सेवा के लिए तकनीकी ग्राहक सहायता सेवा बीलाइन में घड़ी के आसपास काम कर रही है।

आपकी डिवाइस चैनल स्ट्रिप और प्रोफाइल ट्रैफ़िक के सभी हमलों को दर्शाती है। जब कोई हमला होता है, तो यह एक मुश्किल मामले में 18 सेकंड के भीतर और मौजूदा स्थिति में मौजूदा दानेदार नीति (अच्छी तरह से वर्णित नेटवर्क) के साथ 5-6 सेकंड में एक हमले पर हस्ताक्षर बनाता है। डिवाइस हमले की शक्ति के साथ चैनल की चौड़ाई की तुलना करता है। जैसे ही (मैन्युअल रूप से सेट) चैनल का महत्वपूर्ण मूल्य (उदाहरण के लिए, इसकी क्षमता का 20-30%) पार हो गया है, डिवाइस स्थिति के बारे में एक अलग नियंत्रण चैनल के माध्यम से बीलाइन सफाई केंद्र को रिपोर्ट करता है और प्रोफाइल और हस्ताक्षर प्रसारित करता है। 40 सेकंड के भीतर सफाई केंद्र में ट्रैफिक स्विच। हमारे उपकरणों पर हमला भूमि, वापसी यातायात उसी इंटरनेट चैनल पर जाता है।

यह या तो पूरे खंड (एक क्षैतिज यूडीपी बाढ़ के साथ) या एक विशिष्ट पते पर स्थानांतरित होता है। चूंकि Beeline रीढ़ नेटवर्क के अंदर स्विचिंग होती है, इसलिए कोई ट्रैफ़िक गैप नहीं है।

ग्राहक समर्थन सेवा द्वारा मैन्युअल रूप से रिवर्स स्विचिंग की जाती है। वही कमांड उन हमलों का पता लगाता है और प्रतिबिंबित करता है जो स्वचालित मोड में नहीं पाए गए थे। हमले के बाद ट्रैफ़िक स्विच करना मैन्युअल रूप से उनके द्वारा किया जाता है, क्योंकि हमले की समाप्ति के क्षणों को निर्धारित करने के लिए अभी तक पर्याप्त रूप से सटीक एल्गोरिदम नहीं हैं।

संपूर्ण सुरक्षा प्रणाली और सफाई केंद्र Beeline परिवहन नेटवर्क पर आयोजित किए जाते हैं, जो हमें उन चैनलों की कुल बैंडविड्थ तक सीमित नहीं करता है जिन्हें अधिकांश अन्य DDoS सुरक्षा प्रदाताओं को किराए पर लेना पड़ता है।

उपयोगकर्ता क्यों पीड़ित नहीं हैं

संचार चैनल की उपलब्धता सुनिश्चित करने के उद्देश्य से वैकल्पिक सुरक्षा प्रणालियों के संचालन के समय विभिन्न हमलों के मामले में, अंतिम उपयोगकर्ता कंपनी के ऑन-लाइन संसाधन तक पहुंच खो देते हैं। यह पता चला है कि संगठन के सिस्टम संरक्षित हैं, लेकिन साथ ही हमले बंद होने तक व्यवसाय प्रक्रिया पूरी तरह से बंद हो जाती है।

DDoS अटैक्स सेवा से बीलाइन सुरक्षा का उपयोग करने के मामले में, सिस्टम तक पहुंच उपयोगकर्ताओं के लिए खुली है, जबकि हमला समानांतर में परिलक्षित होता है और वैध अनुरोधों के पारित होने को प्रभावित नहीं करता है।

धीमी गति के समूह और इस तरह के हमले के साथ-साथ एक विस्तृत भूगोल के साथ हमला करते समय, लाइव उपयोगकर्ताओं को बॉट्स से अलग करने के लिए एक सावधानीपूर्वक दृष्टिकोण की आवश्यकता होती है। उदाहरण के लिए, एसएसएल के अंदर हमलों का पता लगाने के लिए, हार्डवेयर स्तर पर निम्नलिखित किया जाता है:

- सबसे पहले, 302 वां रीडायरेक्ट उपयोगकर्ता को भेजा जाता है। लगभग आधे बॉटनेट इसे पास नहीं करते हैं - एक नियम के रूप में, कहानियों "चलो एक मौसमी चोटी के लिए सस्ते में प्रतियोगी को सस्ते में भर दें"।

- यदि बॉटनेट एक रीडायरेक्ट करता है, तो प्रत्येक व्यक्तिगत क्लाइंट को शाब्दिक रूप से 3 लाइनें जावास्क्रिप्ट प्राप्त होती हैं। आधुनिक बॉटनेट इस स्क्रिप्ट को पास नहीं करते हैं।

- सैद्धांतिक रूप से, इस समय, एक समाधान बनाया गया है जो आपको सुरक्षा के इस दूसरे स्तर को पारित करने की अनुमति देता है। विशेष रूप से ऐसी स्थितियों के लिए, उपकरण निर्माता के पास ईआरटी (इमरजेंसी रिस्पांस टीम) विशेषज्ञों की अपनी टीम है जो विशेष रूप से बंद विशेष संसाधनों का अध्ययन करते हैं। तदनुसार, इन विशेषज्ञों ने इस उपकरण को पाया और पूर्वनिर्धारित किया और संरक्षण किया। एक बार जब इसका उपयोग किया जाता है, तो सुरक्षा चालू हो जाएगी।

- एक त्वरित प्रतिक्रिया टीम समर्थन फोन पर 24/7 उपलब्ध है। जब सुरक्षा का एक नया बाईपास जारी किया जाता है, तो 5 मिनट में नए तरीके "रोल" करते हैं। ये 5 मिनट, संसाधन समस्याओं का अनुभव करेंगे, लेकिन ये इस "ढाल और तलवार" दौड़ के सिद्धांत हैं।

इसके अतिरिक्त, यह ध्यान देने योग्य है कि गारंटीकृत हमले के प्रतिबिंब का मुख्य मुद्दा संचार चैनल की सुरक्षा है, जो क्लाइंट की ओर से प्रदान नहीं किया जा सकता है। इस संबंध में, टेलिकॉम ऑपरेटर के स्तर पर चैनल सुरक्षा का आयोजन किया जाना चाहिए। बीलाइन सफाई केंद्र इस समस्या का हल करता है।

जहां उपयोग किया जाता है

हमारे अधिकांश ग्राहक इस तथ्य के बारे में बात करने की योजना नहीं बनाते हैं कि उनके पास स्पष्ट कारणों के लिए ऐसी सुरक्षा स्थापित है। फिर भी, हम क्षेत्रों को नाम दे सकते हैं - ये बैंक हैं (परंपरागत रूप से आपातकाल से पहले सुरक्षा के बारे में चिंतित), राज्य के स्वामित्व वाली कंपनियां और बड़े खुदरा। निविदाओं के साथ स्थिति पहले ही ऊपर वर्णित की गई है - इसलिए, इलेक्ट्रॉनिक प्लेटफ़ॉर्म हमसे जुड़े हैं। इसके अलावा, निर्माण कंपनियों को संरक्षित किया जाता है: तथ्य यह है कि निविदाओं की शर्तों के तहत आपकी वेबसाइट पर कुछ जानकारी अपलोड करना अक्सर आवश्यक होता है, और अगर अचानक आयोग इसे सत्यापित नहीं कर सकता है, तो आवेदन वापस ले लिया जाएगा। जैसा कि आप अनुमान लगा सकते हैं, निविदा के समय ऐसी साइट डालना आमतौर पर काफी आसान होता है, जिसे कुछ इच्छुक पक्ष उपयोग करते हैं।

वास्तव में, आप टिप्पणियों में सुरक्षा के बारे में अधिक जान सकते हैं, और यहां आप इस सेवा को कैसे कनेक्ट करें, इसके बारे में अधिक जानकारी प्राप्त कर सकते हैं।